تخيل أن ضغطة زر واحدة على رابط في بريد إلكتروني تحول جهازك إلى بوابة مفتوحة للمخترقين، دون أن تشعر بأي شيء غير طبيعي. هذا ليس سيناريو فيلم خيال علمي، بل هو واقع الهجمات الإلكترونية الجديدة التي كشف عنها باحثو الأمن السيبراني مؤخراً. ClickFix Attack، الاسم الذي يثير الرعب في دوائر الأمن السيبراني، عاد بوجه جديد ومخيف: لم يعد يستخدم PowerShell التقليدي، بل تحول إلى أدوات ويندوز الأصلية مثل Cmdkey وRegsvr32. هذه التغييرات تجعل الهجوم أكثر صعوبة في الاكتشاف، وأكثر خطورة على المستخدمين العاديين والشركات على حد سواء.

من PowerShell إلى Cmdkey: تطور خطير في تقنيات الاختراق

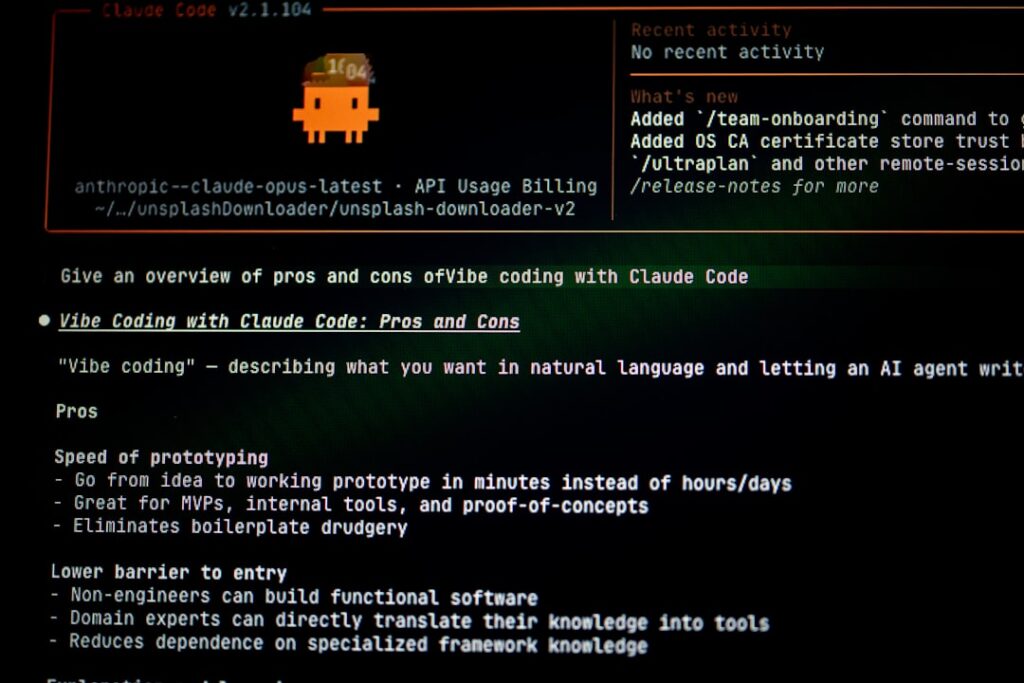

لطالما كان PowerShell هو الأداة المفضلة للمهاجمين في هجمات ClickFix، لأنه يوفر مرونة كبيرة في تنفيذ الأوامر الخبيثة. لكن الباحثين لاحظوا تحولاً مفاجئاً: بدأ المهاجمون يستبدلون PowerShell بـ Cmdkey، وهي أداة ويندوز أصلية تستخدم عادة لإدارة بيانات الاعتماد. لماذا هذا التغيير؟ لأن Cmdkey أقل شهرة بين برامج مكافحة الفيروسات، وغالباً ما تُعتبر جزءاً طبيعياً من نظام التشغيل، مما يسمح للهجوم بالمرور دون كشف.

كيف يعمل Cmdkey في الهجوم الجديد؟

يبدأ الهجوم عندما ينقر الضحية على رابط في بريد إلكتروني يبدو وكأنه إشعار من بنك أو شركة شحن. الرابط يُنزل ملفاً خبيثاً على الجهاز، ثم يستخدم Cmdkey لتخزين بيانات اعتماد وهمية في النظام. بعد ذلك، يتم استغلال هذه البيانات لتنفيذ هجمات جانبية داخل الشبكة، مثل سرقة ملفات حساسة أو تثبيت برمجيات ضارة. المقلق أن Cmdkey لا يظهر أي نوافذ منبثقة أو تحذيرات، مما يجعل المستخدم يظن أن كل شيء طبيعي.

Regsvr32: الباب الخلفي الجديد للهجمات الصامتة

إذا كنت تعتقد أن Cmdkey هو الخطر الوحيد، فأنت مخطئ. الهجوم الجديد يستخدم أيضاً Regsvr32، وهي أداة ويندوز أخرى أصلية تُستخدم لتسجيل مكونات COM. المهاجمون يستغلونها لتحميل حمولات خبيثة من خوادم بعيدة، دون الحاجة إلى كتابة أي ملف على القرص الصلب للضحية. هذا يعني أن برامج مكافحة الفيروسات التقليدية التي تفحص الملفات المخزنة قد لا تكتشف الهجوم أبداً.

لماذا Regsvr32 فعال جداً في التخفي؟

لأن Regsvr32 تعمل في الذاكرة فقط، ولا تترك أي أثر على القرص الصلب. بالإضافة إلى ذلك، تستخدم اتصالات مشروعة مع خوادم ويندوز الرسمية، مما يجعل من الصعب على جدران الحماية تمييزها عن حركة المرور الطبيعية. الباحثون لاحظوا أن الهجمات الجديدة تستخدم هذه التقنية لتثبيت برمجيات فدية أو برمجيات تجسس، مع بقاء فترة الكشف (dwell time) أطول بكثير من الهجمات التقليدية.

الفرق بين ClickFix القديم والجديد: مقارنة تقنية

في الهجمات القديمة، كان المهاجمون يعتمدون على PowerShell لتنفيذ أوامر مثل تنزيل ملفات ضارة أو تعطيل الحماية. كان هذا سهلاً نسبياً للكشف، لأن PowerShell مرفوع الراية الحمراء لدى معظم أنظمة الأمان. أما الهجوم الجديد، فيستخدم أدوات لا تثير الشكوك: Cmdkey وRegsvr32. الإحصائيات تشير إلى أن نسبة الكشف عن هجمات ClickFix الجديدة انخفضت بنسبة 40% مقارنة بالنسخة القديمة، وفقاً لتقارير شركات الأمن السيبراني. هذا يعني أن الهجمات أصبحت أكثر نجاحاً في اختراق الأنظمة.

ماذا يعني هذا للسوق العربي والخليجي؟

المنطقة العربية والخليجية ليست بمنأى عن هذه التهديدات. على العكس، الشركات والمؤسسات في الإمارات والسعودية وقطر تعتمد بشكل كبير على البريد الإلكتروني في التواصل، مما يجعلها هدفاً مثالياً لهجمات ClickFix. على سبيل المثال، في عام 2023، شهدت المنطقة زيادة بنسبة 35% في هجمات التصيد الاحتيالي، وفقاً لتقرير من شركة كاسبرسكي. الهجوم الجديد يستهدف بشكل خاص موظفي الموارد البشرية والمحاسبة، الذين يتلقون رسائل بريد إلكتروني يومية من مصادر غير موثوقة. كما أن التوجه نحو العمل عن بُعد في الخليج يزيد من المخاطر، لأن أجهزة الموظفين غالباً ما تكون أقل حماية من أجهزة الشركات.

الخطر الأكبر هو أن الهجمات الجديدة تستخدم أدوات ويندوز أصلية، مما يعني أن معظم برامج مكافحة الفيروسات التقليدية في السوق العربي قد لا تكتشفها. شركات صغيرة ومتوسطة في دبي والرياض قد تجد نفسها ضحية لهجوم يمكن أن يكلفها ملايين الدولارات. لذلك، من الضروري أن تستثمر هذه الشركات في حلول أمنية متقدمة تعتمد على تحليل السلوك (behavioral analysis) بدلاً من التوقيعات التقليدية.

كيف تحمي نفسك ومؤسستك من هجوم ClickFix الجديد؟

الحماية من هذه الهجمات تتطلب تغييراً في العادات اليومية. أولاً، لا تنقر على أي رابط في بريد إلكتروني غير متوقع، حتى لو بدا من مصدر موثوق. ثانياً، قم بتحديث نظام ويندوز بانتظام، لأن مايكروسوفت تصدر تحديثات أمان تغلق الثغرات التي يستغلها المهاجمون. ثالثاً، استخدم برامج أمنية تدعم الكشف عن التهديدات القائمة على الذاكرة (memory-based threats). أخيراً، درب موظفيك على التعرف على علامات الهجمات الإلكترونية، مثل الرسائل العاجلة التي تطلب اتخاذ إجراء فوري.

خطوة إضافية للمؤسسات: تطبيق سياسة Zero Trust

سياسة Zero Trust تعني عدم الثقة بأي جهاز أو مستخدم بشكل افتراضي، حتى داخل شبكة الشركة. تطبيق هذه السياسة يمكن أن يمنع الهجمات الجانبية التي تستخدم Cmdkey أو Regsvr32 للتنقل داخل الشبكة. على سبيل المثال، يمكن تقييد صلاحيات Cmdkey على أجهزة الموظفين، بحيث لا يمكن استخدامها إلا من قبل مسؤولي النظام المصرح لهم.

الخلاصة: رأي تحريري جريء

هجوم ClickFix الجديد ليس مجرد تطور تقني عادي، بل هو إنذار بأن المهاجمين يتفوقون على وسائل الدفاع التقليدية. استخدام أدوات ويندوز الأصلية مثل Cmdkey وRegsvr32 يجعل الكشف شبه مستحيل للمستخدم العادي، ويضع مسؤولية كبيرة على عاتق الشركات لتبني حلول أمنية أكثر ذكاءً. السؤال الآن: هل أنت مستعد لمواجهة هجوم لا يترك أي أثر حتى فوات الأوان؟ شاركنا رأيك في التعليقات: كيف تتعامل مؤسستك مع مثل هذه التهديدات الصامتة؟

📷 مصدر الصورة:

صورة بواسطة

Bernd 📷 Dittrich

على Unsplash — مرخصة للاستخدام التجاني